Instalar Wireguard en Asustor

Si tienes un Asustor, deberías unirte al grupo de Asustor España el cual te dejo el enlace por aquí

Hay mucha gente buena ayudando y haciendo un gran trabajo.

Hay mucha información como por ejemplo este comando, sacado de una nota de información del grupo en el que nos ayudará a verificar si no estás detrás de un CGNAT en 1 sola línea de comando en linux

[ $(traceroute $(curl -s ifconfig.me) | wc -l) -eq 2 ] && echo "sin CGNAT"

# Para verificar si no estás detrás de un #CGNAT en 1 sola línea de comando en linuxTambién puedes probar este método

Lo primero que tienes que hacer para salir de CG-NAT es saber si tienes o no implementada esta tecnología en tu operador y te proporciona o no una IP pública. Para ello, deberemos seguir esta serie de pasos por nuestra cuenta con tal de saber si estamos o no, ya que será necesario con el objetivo de salir finalmente:

- Comprueba cuál es tu IP.

- Copia tu dirección pública.

- Abre un símbolo del sistema en Windows.

- Escribe “tracert + la dirección IP que has encontrado”.

- Si ves que tiene un único salto, tendrás dirección IP pública.

- Si ves que tiene dos saltos es porque estás en CG-NAT.

Otra forma de comprobarlo es acceder a tu router, ir a la sección de WAN IPv4 y comparar la dirección IP pública que has obtenido anteriormente con la dirección IPv4 que verás reflejada en esta sección. Si aparece una dirección de la subred 100.64.0.0/10 significa que estás en CG-NAT.

También puedes hacerlo desde alguna web que ha sido creada para este fin, pero no es necesario, y tampoco es recomendable acudir a servicios externos en algo que puedes hacer desde tu propio dispositivo o equipo. De todas formas, si te decantas por esta opción, webs como cuál es mi ip, entre otras, te sirven para este fin. Solo con abrir la web ya tienes la información al momento.

Segundo paso

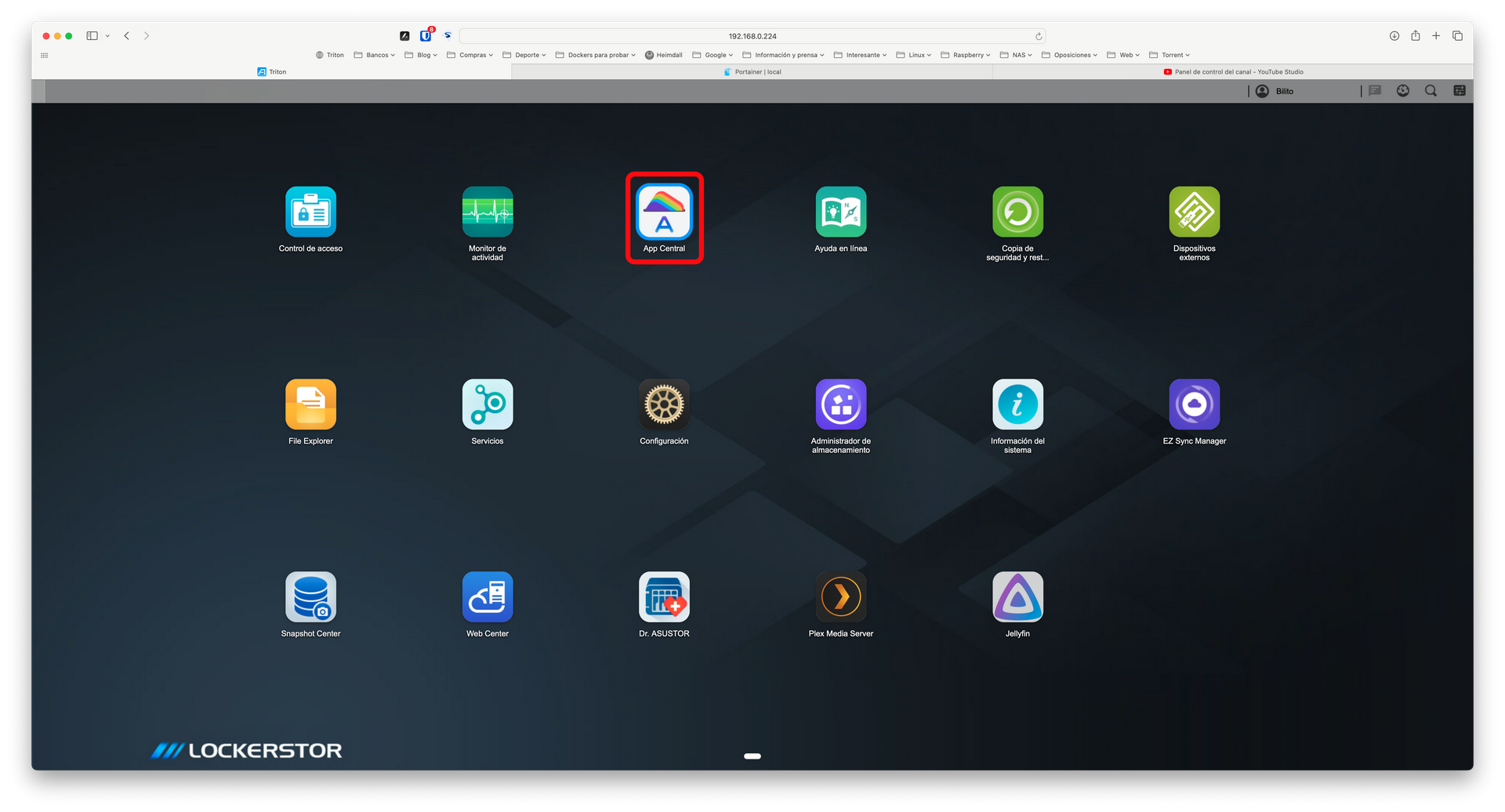

Entramos a ADM y vamos a APP CENTRAL

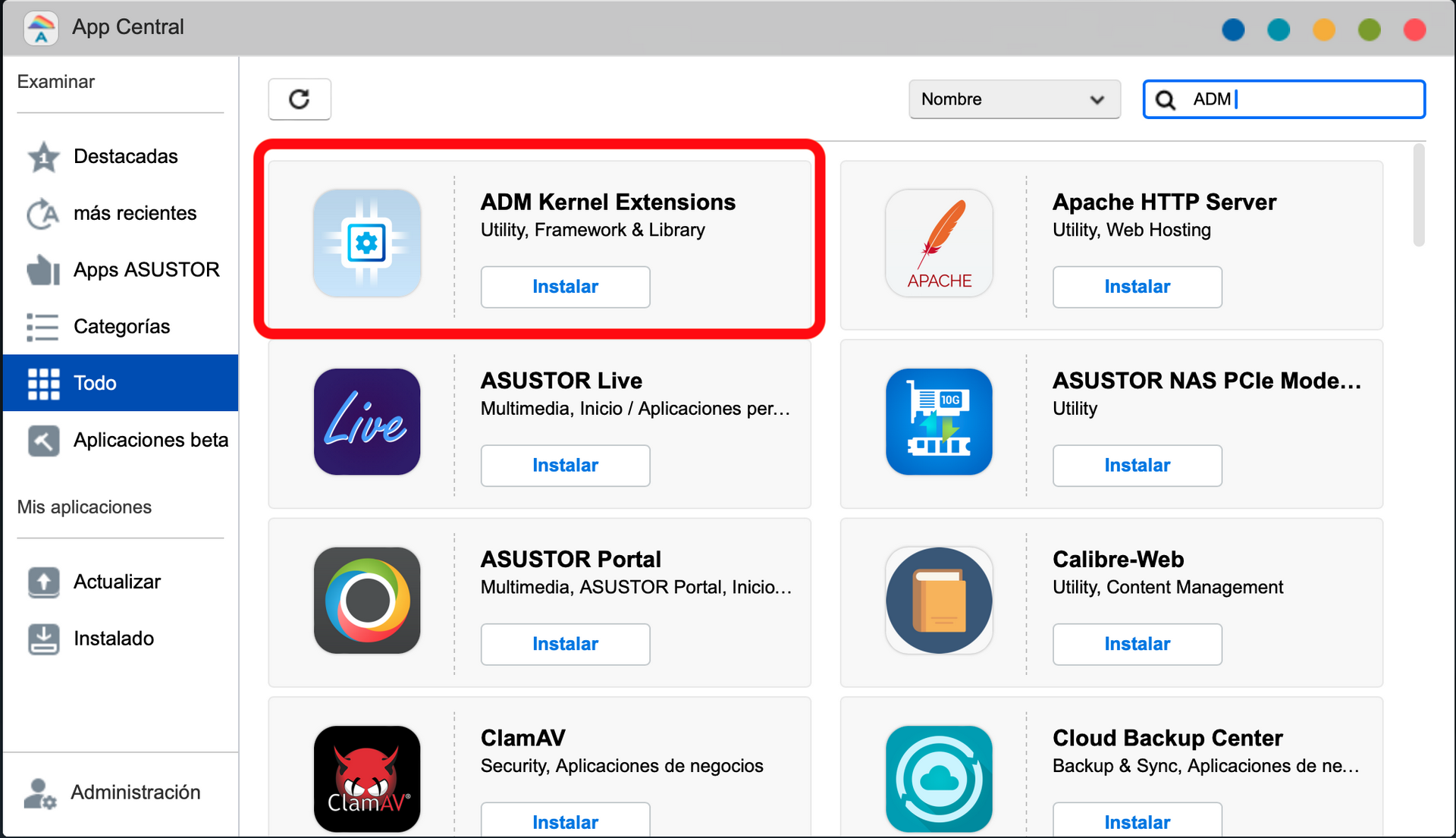

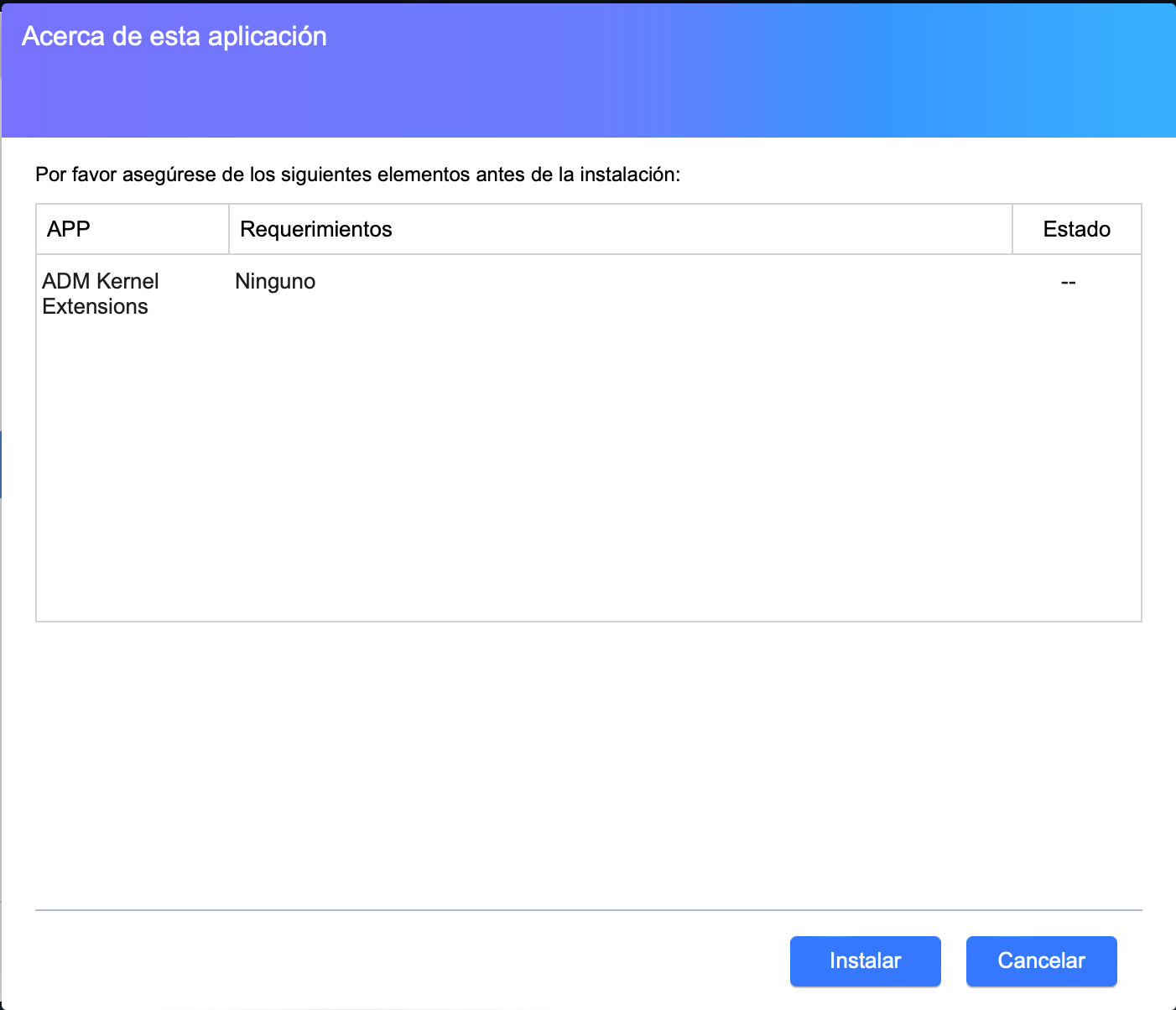

Buscamos e instalamos ADM KERNEL EXTENSIONS

Una vez intalado, vamos a portainer y dentro de stack, pegamos la configuracion del docker-compose que os dejo por aqui y cambiamos nuestros datos DDNS

nuestra password, el DNS (pondremos el de google para una primera prueba y ver que nos funciona y ya luego, cambiaremos en cada dispositivo a nuestra ip del NAS si tenemos un bloqueador de publicidad corriendo) y pulsamos en deploy the stack

Recordad que tenemos que abrir el puerto 51820 a la IP de nuestro NAS y en el protocolo UDP y que si estamos detrás de un CG-NAT este tutorial no funcionará.

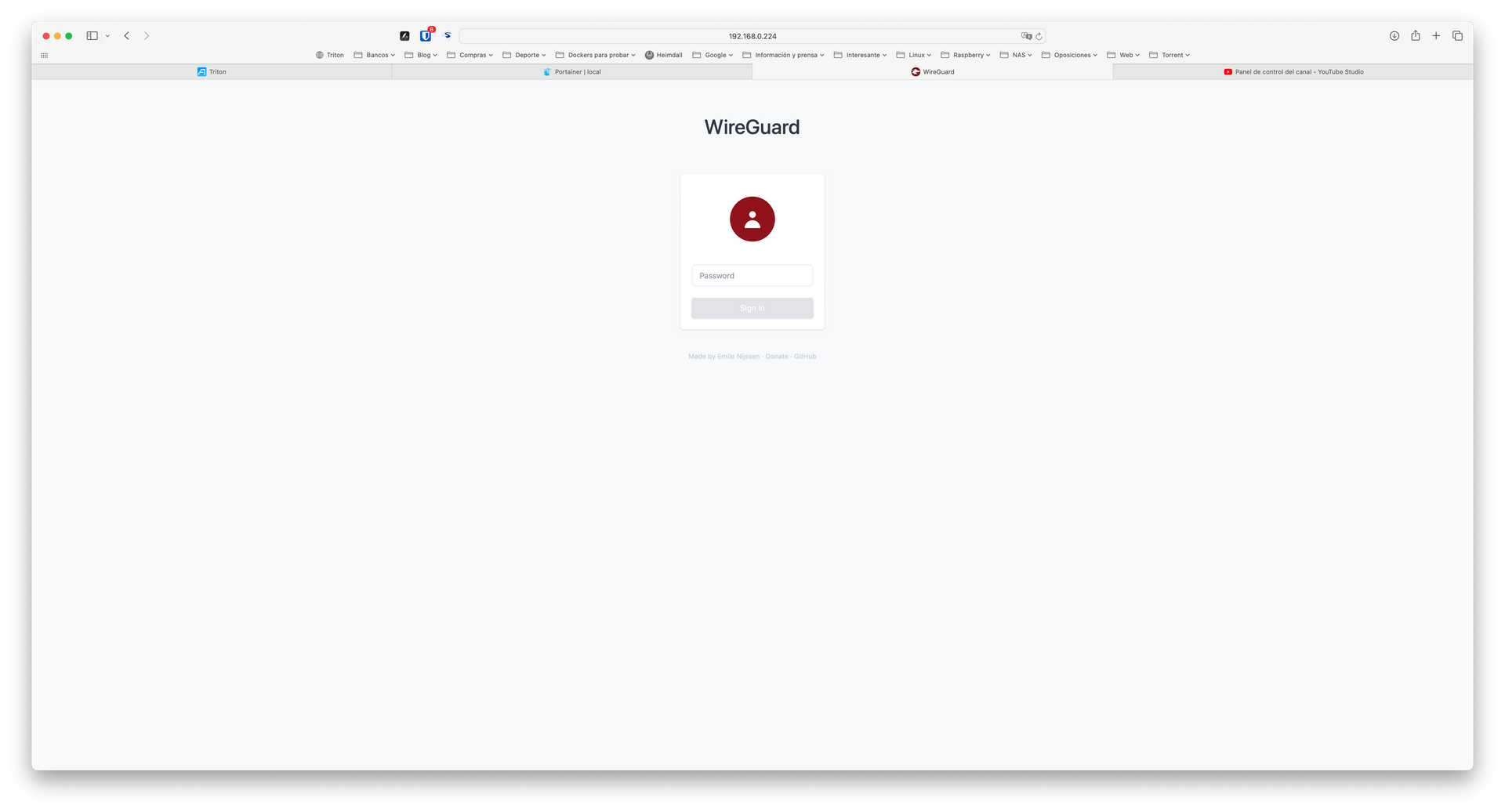

Vamos a la IPLOCALDELNAS:51821 e introducimos nuestra clave

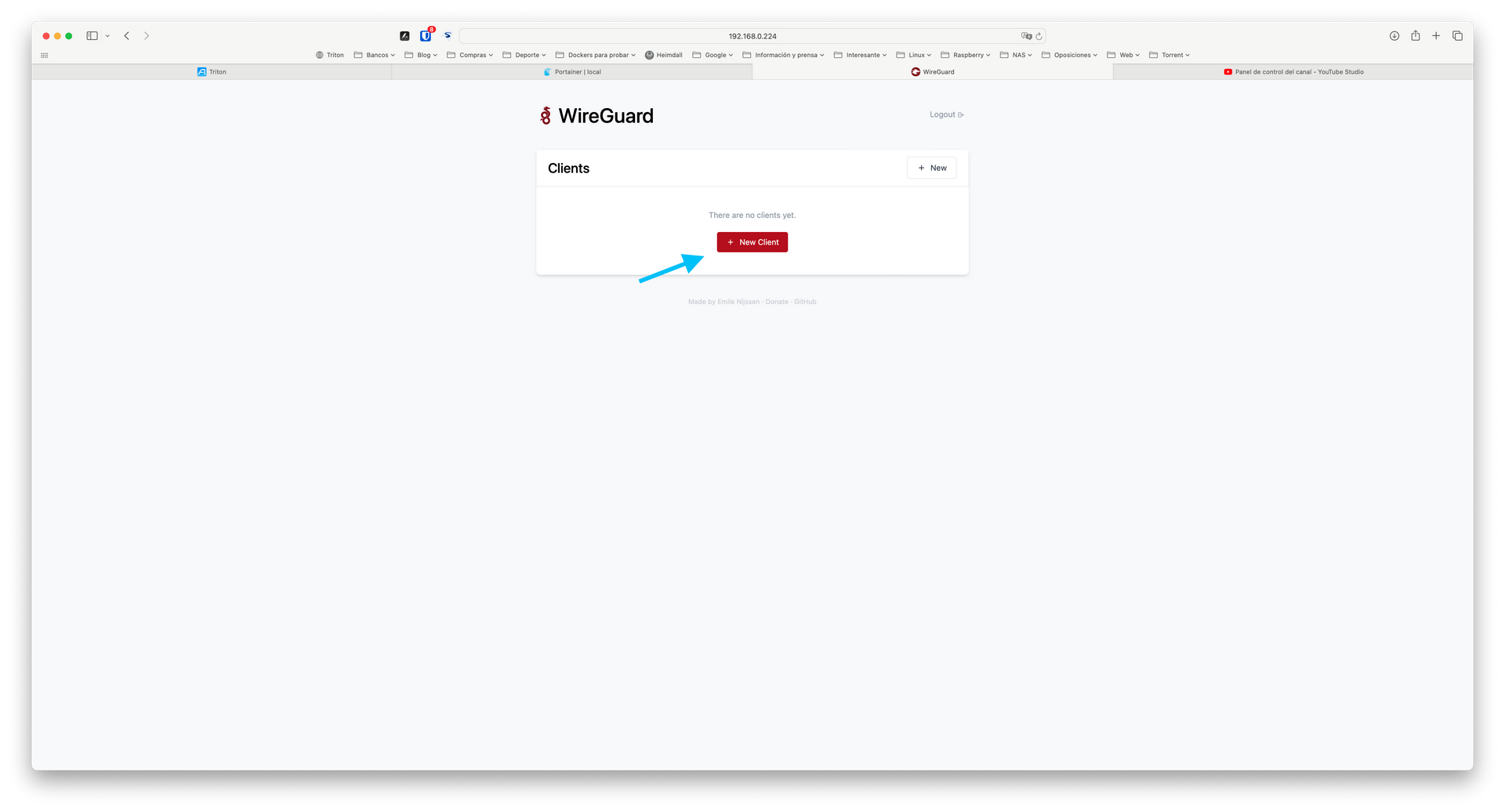

Pulsamos en nuevo cliente

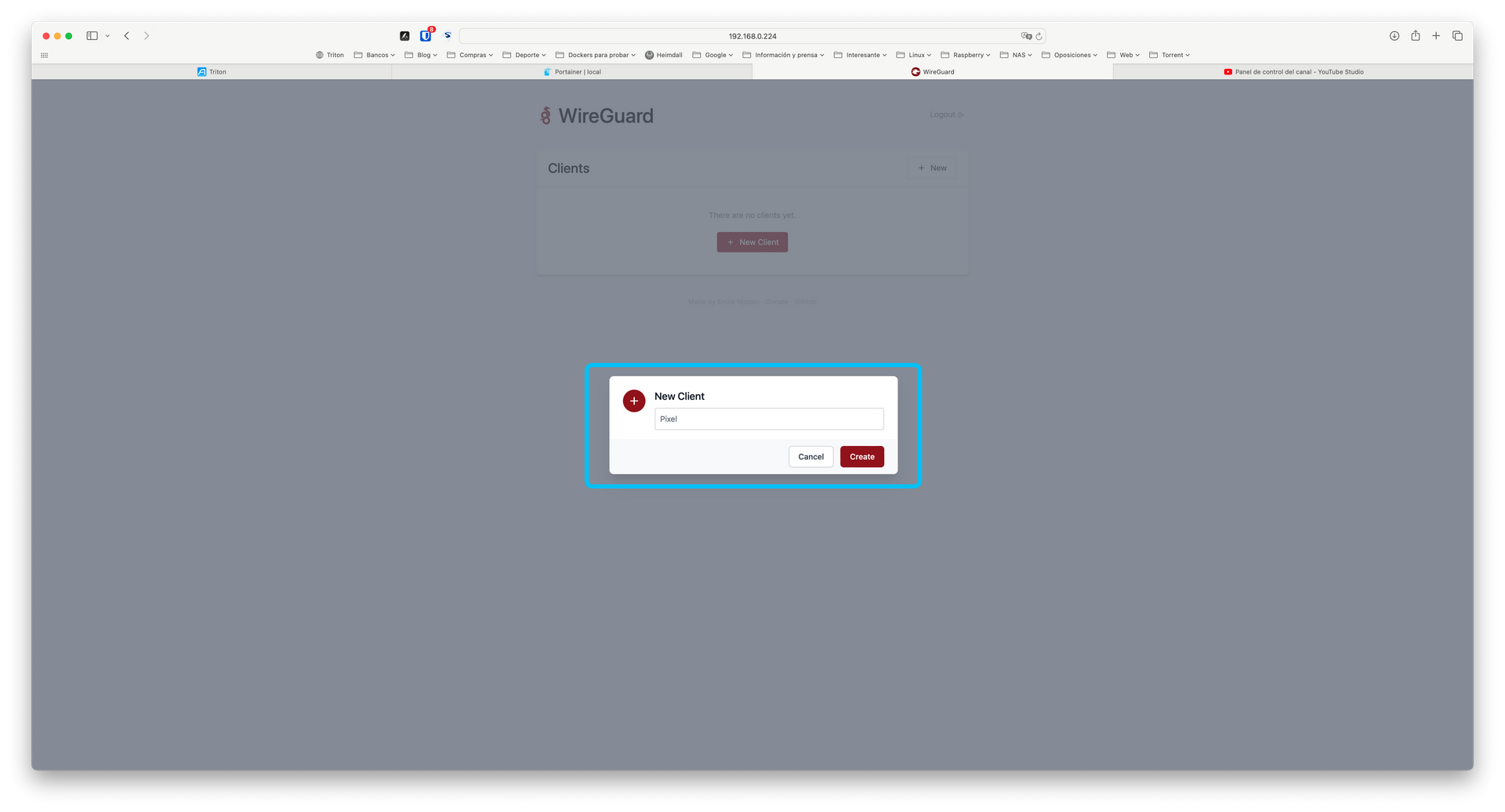

Le damos un nombre y pulsamos en crear

Le damos a mostrar el código QR y lo escaneamos con nuestro móvil desde la app de Wireguard.

Desactivamos nuestra wifi y al activar nuestro check de activación ya debemos estar bajo nuestra VPN y con acceso a vuestra red local tal y como muestro en el video

Mi nombre es David Rodríguez, apasionado por un millón de cosas que lleven placas y chips dentro. Puedes encontrarme como @_Bilito en twitter y en grupo de Telegram de Synology NAS https://t.me/synologyNAS Tengo un canal de youtube que complementa al blog https://www.youtube.com/@_Bilito y que me harías un gran favor si te subscribes. También colaboro en podcast como Bateria 2x100 https://pod.link/1115144939 y además hemos comenzado otra aventura en otro podcast Detras del Mostrador https://pod.link/1657695301